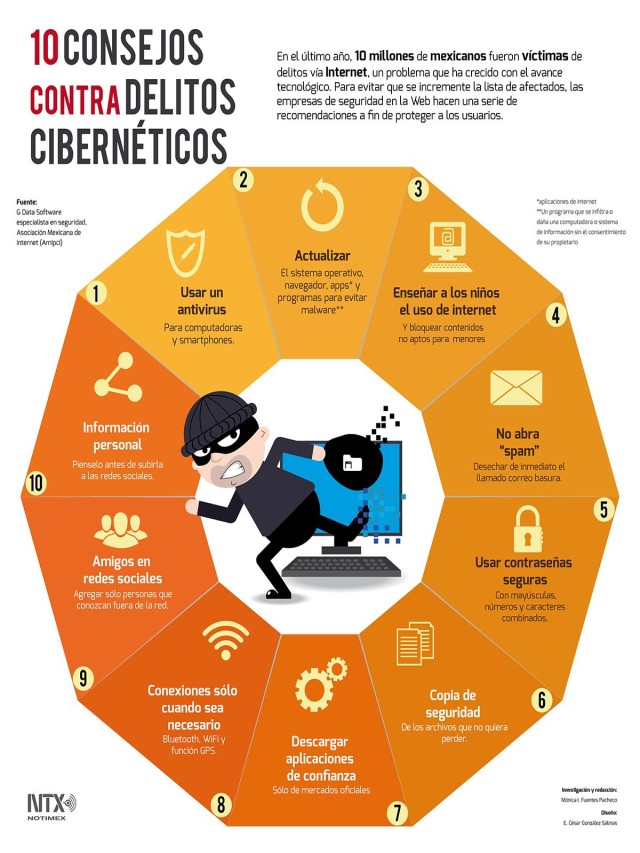

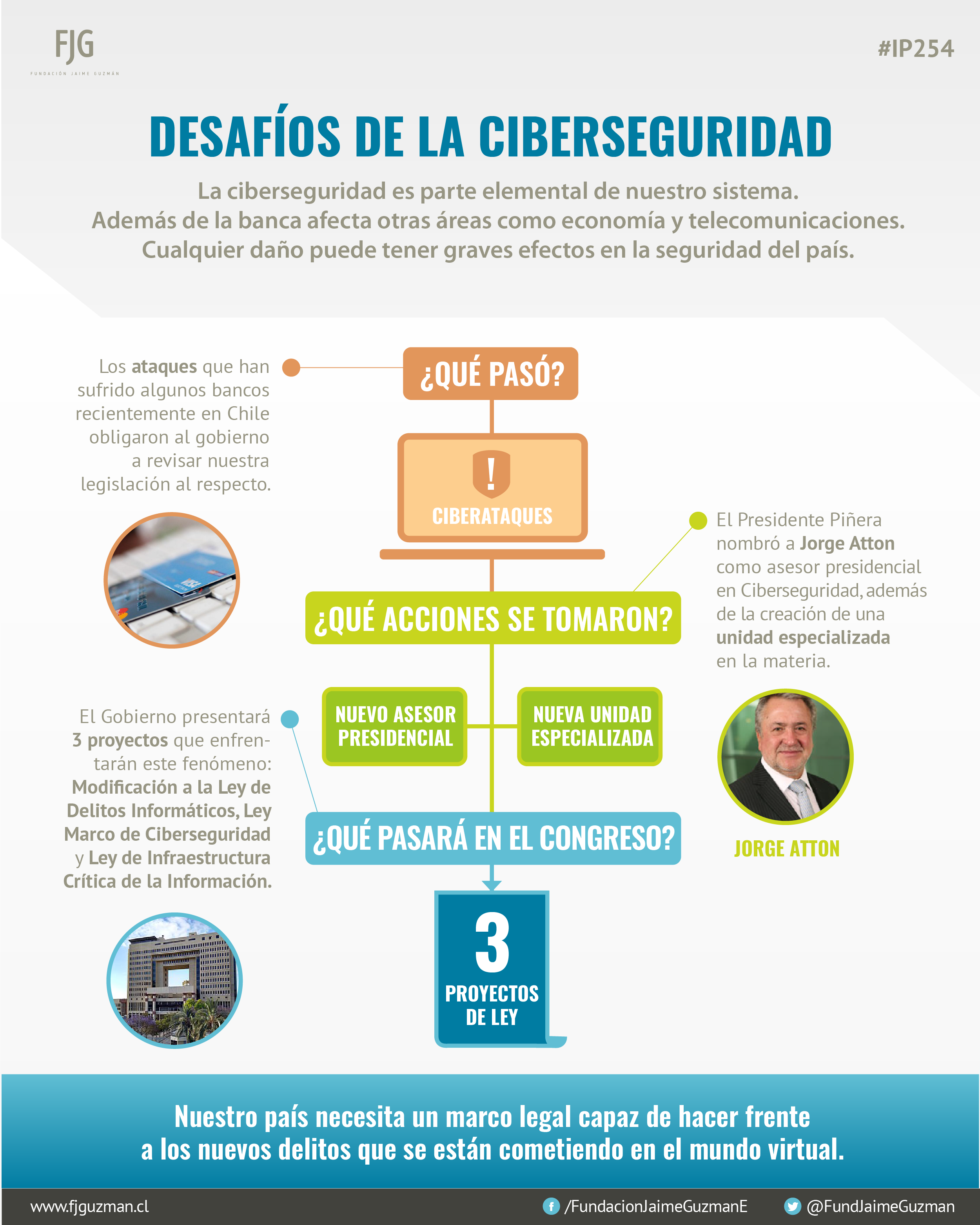

Sintético muestra hermosas imágenes de ciberseguridad, la protección de la información en un mundo digital recopiladas y elaboradas por el sitio web dinosenglish.edu.vn. También encontrarás otras imágenes relacionadas con para que puedas explorar más en detalle.

ciberseguridad, la protección de la información en un mundo digital

.png)

¡Agradecemos que hayas leído el apasionante artículo sobre ciberseguridad, la protección de la información en un mundo digital en dinosenglish.edu.vn! No dudes en comentar y descubrir más artículos relacionados en la sección siguiente. Esperamos que encuentres información valiosa e interesante.

Posts: ciberseguridad, la protección de la información en un mundo digital

Categories: El álbum

Author: dinosenglish.edu.vn